NICTER観測レポート2025を公開 NICT、サイバー攻撃に関連する通信がダークネット観測開始以降で過去最多

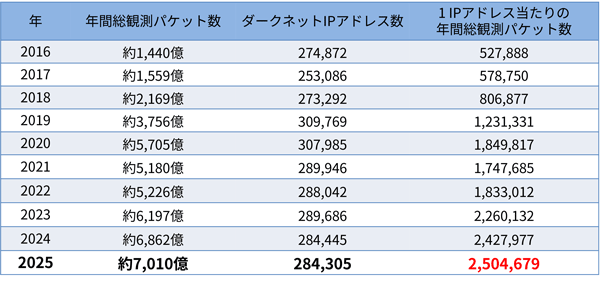

国立研究開発法人情報通信研究機構(NICT、徳田英幸理事長)サイバーセキュリティネクサスは、NICTER観測レポート2025を公開した。NICTERプロジェクトの大規模サイバー攻撃観測網で2025年に観測されたサイバー攻撃関連通信は、前年比約2・2%増の約7010億パケットに達し、過去最多を記録した。

観測規模がほぼ同じ2024年と比較すると、1IPアドレス当たりの年間観測パケット数は約7万パケットの増加にとどまるものの、インターネット上での探索活動や攻撃準備行動は高い水準で常態化している。IoTボットの感染動向では、Miraiの特徴を持たないIoTボット感染ホスト数がMirai感染を上回る状況が世界的に観測されたほか、DRDoS攻撃の観測では、絨毯爆撃型の攻撃が頻発したことを受け、攻撃件数が前年から大幅に増加した。

NICTは、NICTERプロジェクトにおいて大規模サイバー攻撃観測網(ダークネット観測網)を構築し、2005年からサイバー攻撃関連通信の観測を続けている。2021年4月1日(木)に、サイバーセキュリティ分野の産学官の『結節点』となることを目指した新組織サイバーセキュリティネクサス(Cybersecurity Nexus: CYNEXサイネックス)を発足。サブプロジェクトの一つであるCo―Nexus Sでサイバーセキュリティ関連の情報発信を行っている。

今回公開したレポートによると、NICTERのダークネット観測網(約28万IPアドレス)で2025年に観測されたサイバー攻撃関連通信は、合計7010億パケットに上り、1IPアドレス当たり約250万パケットが1年間に届いた計算となる。

年間総観測パケット数は観測IPアドレス数に大きく影響を受けるため、1つのIPアドレスを1年間観測したときに届くパケット数がインターネット上のスキャン活動の活発さを測るには適している。この方式によると、1IPアドレス当たりの年間総観測パケット数は前年の2024年から微増し、インターネット上を飛び交う探索活動が高い水準で常態化していることが数字から読み取れるという。なお、総観測パケット数は、あくまでNICTERで観測しているダークネットの範囲に届いたパケットの個数を示すものであり、日本全体や政府機関に対する攻撃件数ではない。

また、2025年に観測されたパケットのうち、調査目的と推定されるスキャン通信は全体の約55%を占めた。前年(約60%)から割合はやや減少したものの、依然として全体の半数以上を占める状況が継続している。

また、Telnet(23/TCP)宛の通信の割合は年々減少傾向にある一方、多数のポート番号を対象とするスキャンが増加。上位10ポート以外のその他を示すOther Portsの占める割合が増加傾向にあり、IoT機器やネットワーク機器を幅広く探索する傾向が顕著になっているという。

また従来主流だったMirai型とは異なるIoTボットの感染活動が拡大し、家庭用ルータや監視カメラの録画機器など、利用者が感染に気付きにくい機器が引き続き標的となっている。

NICTERでは、IoT機器を標的とするボットの一つであるRapperBotについて、2025年も継続的に観測と分析を実施。その結果、世界全体で約6万台規模のIoT機器がRapperBotに感染していた可能性を明らかにした。また、感染が特定ベンダーの機器に偏っている状況も確認されている。

さらに、米国司法省によるRapperBot運営者の起訴が発表された2025年8月を境に、攻撃者の指令サーバからの通信が停止したことを確認した。一方で、感染後に機器内部で不正な動作を行っていることを利用者や管理者から見えにくくする仕組み(プロセス隠蔽)を備えた新たなIoTボットが、家庭用ルータなど複数種のIoT機器を標的として活動している状況も観測された。

DRDoS攻撃については、2025年に世界全体で約8285万件、日本宛で約90万件を観測。攻撃件数は前年から大幅に増加しており(2024年は世界全体で約3095万件、日本宛は約17万件)、特に絨毯爆撃型の攻撃が頻発。一方で、攻撃に悪用されるサービスの種類は年々減少しており、攻撃手法の集約・効率化が進んでいる可能性が示唆されるという。

インターネットに常時接続されるIoT機器の増加に伴い、広域スキャンやIoTボット感染は今後も継続すると予想。NICTでは、NICTERによる継続的な観測・分析を通じて、攻撃の実態把握と注意喚起を行うとともに、産学官の連携拠点であるCYNEXを通じた情報共有と研究開発を一層推進していくとしている。

◇

※サイバーセキュリティネクサス:サイバーセキュリティ分野の産学官の『結節点』となることを目指して、NICT内に発足した新組織。4つのサブプロジェクトCo―Nexus A/S/E/Cから構成される。

※インシデント分析センター「NICTER」(Network Incident analysis Center for Tactical Emergency Response):NICTが研究開発している、コンピュータネットワーク上で発生する様々な情報セキュリティ上の脅威を広域で迅速に把握し、有効な対策を導出するための複合的なシステム。サイバー攻撃の観測やマルウェアの収集などによって得られた情報を相関分析し、その原因を究明する機能を持つ。

※サイバー攻撃関連通信:ダークネットに届くパケットの総称。マルウェアに感染した機器がインターネット上で次の感染先を探すためのスキャンパケットや、DoS攻撃を受けているサーバからの跳ね返りパケット(バックスキャッタ)などが含まれる。

※IoTボット:インターネットに接続された機器に侵入し、攻撃者の指示で不正な通信や攻撃を行うプログラム。

※Mirai:家庭用ルータやネットワークカメラといったIoT機器に感染するマルウェアの一種。Miraiに感染した機器はDoS攻撃の踏み台として悪用され、攻撃対象のホストに大量のパケットを送信させられる。

※DRDoS攻撃:DRDoS攻撃(Distributed Reflection Denial-of-Service Attack)とは、インターネット上のDNSやNTP等のサーバを悪用して攻撃対象に大量のパケットを送付し、攻撃対象のネットワーク帯域を圧迫するDDoS攻撃の一種のこと。

※絨毯爆撃型:単一のIPアドレスではなく主に同一ネットワーク内の広い範囲のIPアドレスに対して行われる攻撃。

※ダークネット:インターネット上で到達可能かつ未使用のIPアドレス空間のことを指す。

※プロセス隠蔽:不正なプログラムが動作していることを、機器の利用者や管理者から分かりにくくする仕組み。

この記事を書いた記者

- 主に行政と情報、通信関連の記事を担当しています。B級ホラーマニア。甘い物と辛い物が好き。あと酸っぱい物と塩辛い物も好きです。たまに苦い物も好みます。